英特爾芯片漏洞事件及其對計算機數(shù)據(jù)處理與存儲服務(wù)的影響

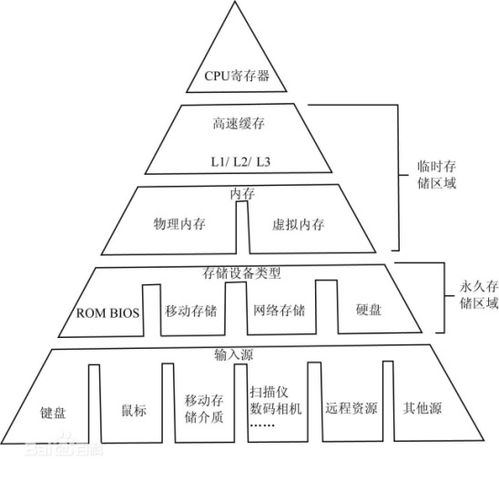

英特爾芯片漏洞事件是近年來信息安全領(lǐng)域的重要事件,主要涉及多個硬件層面的安全缺陷,嚴重影響了計算機數(shù)據(jù)處理及存儲服務(wù)。這些漏洞被統(tǒng)稱為'Meltdown'(熔斷)和'Spectre'(幽靈),它們利用現(xiàn)代處理器中推測執(zhí)行技術(shù)的設(shè)計缺陷,允許惡意程序未經(jīng)授權(quán)訪問敏感數(shù)據(jù),如密碼、加密密鑰或存儲在內(nèi)存中的其他信息。

事件始末可追溯至2018年初,當時安全研究人員獨立發(fā)現(xiàn)了這些漏洞,并報告給英特爾及其他芯片制造商。Meltdown主要影響英特爾處理器,允許用戶程序訪問內(nèi)核內(nèi)存;而Spectre則影響更廣泛,包括英特爾、AMD和ARM架構(gòu)的芯片,通過誘導(dǎo)其他應(yīng)用程序泄露其內(nèi)存中的信息。漏洞的根源在于處理器為了提升性能而采用的推測執(zhí)行機制,該機制在預(yù)測分支路徑時可能留下可被利用的痕跡。

對計算機數(shù)據(jù)處理及存儲服務(wù)而言,這些漏洞帶來了多重影響。數(shù)據(jù)處理過程的安全性受到威脅,因為攻擊者可能通過漏洞竊取正在處理的數(shù)據(jù),導(dǎo)致數(shù)據(jù)泄露風(fēng)險增加。存儲服務(wù)方面,如果服務(wù)器使用受影響芯片,存儲在內(nèi)存中的敏感信息(如云服務(wù)中的數(shù)據(jù))可能被未經(jīng)授權(quán)的第三方訪問。修復(fù)這些漏洞通常需要軟件補丁或微碼更新,但補丁可能導(dǎo)致處理器性能下降5-30%,進而影響數(shù)據(jù)處理效率和存儲服務(wù)的響應(yīng)速度。

為應(yīng)對此事件,英特爾與行業(yè)伙伴合作發(fā)布了補丁,并推動硬件設(shè)計改進。企業(yè)用戶需及時更新系統(tǒng),并評估其對業(yè)務(wù)連續(xù)性的影響。英特爾芯片漏洞事件凸顯了硬件安全在數(shù)據(jù)生態(tài)中的重要性,促使行業(yè)重新審視性能與安全的平衡。

如若轉(zhuǎn)載,請注明出處:http://www.scotor.net.cn/product/932.html

更新時間:2026-02-25 03:33:36